Kritični propusti za hakiranje WordPressa

Za hakiranje wordpressa hakeri iskorištavaju kritični propust koja pogađa više od 350 000 WordPress web stranica.

Hakeri aktivno iskorištavaju ranjivost koja im omogućuje izvršavanje naredbi i zlonamjernih skripti na web lokacijama koje pokreću File Manager. Ovaj WordPress dodatak koristi više od 700.000 web stranica, rekli su istraživači u utorak. Informacije o napadima stigle su nekoliko sati nakon što je ispravljena sigurnosna "rupa".

Napadači koriste exploit tijekom prenosa datoteka koje sadrže skriveni maliciozni kod u fotografiji. Odatle imaju prikladno sučelje koje im omogućuje pokretanje naredbi u dodacima / wp-file-manager / lib / files /, direktoriju u kojem se nalazi dodatak Upravitelj datoteka. Iako postoji ograničenje koje sprječava hakere u izvršavanju naredbi na datotekama izvan direktorija, hakeri mogu načiniti veću štetu prijenosom skripti unutar taj direktorij koje mogu izvršiti radnje na drugim dijelovima ranjive web stranice.

NinTechNet, tvrtka za zaštitu web stranica u Bangkoku na Tajlandu, među prvima je izvijestila o divljačkim napadima. U postu se navodi da hakeri iskorištavaju ranjivost kako bi prenijeli skriptu pod nazivom hardfork.php, a zatim je koristili za ubacivanje koda u WordPress skripte /wp-admin/admin-ajax.php i /wp-includes/user.php.

Izradom sigurnosnih kopija spriječite hakiranje wordpressa

U e-pošti je izvršni direktor NinTechNeta Jerome Bruandet napisao:

"Prerano je PREDVIĐATI OPSEG GLOBALNOG utjecajA, jer kad smo uhvatili napad, hakeri su samo pokušavali napraviti backdoor NA web stranicI. Međutim, jedna zanimljiva stvar koju smo primijetili je da su napadači UBACILI I kod kako bi zaštitili lozinkom pristup ranjivoj datoteci, tako da druge skupine hakera nisu mogle iskoristiti ranjivost na web lokacijama koje su već zaražene.

Sve se naredbe mogu pokretati u mapi / lib / files (stvarati mape, brisati datoteke itd.), Ali najvažnije je to što mogu i PHP skripte prenijeti u tu mapu, a zatim ih pokrenuti i raditi što god žele na WEB STRANICI.

Zasad KORISTE "FilesMan", još jedan upravitelj datoteka koji hakeri često koriste za Hakiranje wordpressa. U sljedećih nekoliko sati i dana točno ćemo vidjeti što će učiniti. ako su ranjivu datoteku zaštitili lozinkom kako bi spriječili druge hakere da iskoriste OVU ranjivost, vjerojatno SE NAMJERAVAJU VRATITI zaraženim web STRANICAMA."

U međuvremenu, suradnička tvrtka Wordfence u svom je postu objavila da je blokirala više od 450 000 pokušaja za hakiranje wordpressa u proteklih nekoliko dana. U objavi se navodi da napadači pokušavaju ubrizgati razne datoteke. U nekim su slučajevima te datoteke bile prazne, najvjerojatnije u pokušaju ispitivanja ranjivih web mjesta i, ako uspiju, zlonamjernu datoteku mogu prenijeti kasnije. Datoteke koje su se prenijele imale su imena, najčešće hardfork.php, hardfind.php i x.php.

Sigurnosni propust WordPress-a

"Dodatak za upravljanje datotekama poput ovog omogućio bi napadaču da manipulira ili prenese bilo koju datoteku po vlastitom izboru izravno s WordPress nadzorne ploče, što bi im potencijalno omogućilo da povećaju privilegije jednom kada pristupe administrativnom području web lokacije", Chloe Chamberland, istraživačica sigurnosti tvrtke Wordfence, napisala je u utorak. "Na primjer, napadač bi mogao pristupiti administratorskom području web lokacije pomoću ugrožene lozinke, zatim pristupiti ovom dodatku i uz pomoć network shell-a bi izvršio daljnje istraživanje poslužitelja i potencijalno eskalirao napad koristeći drugi exploit."

52% od 700.000 = potencijalna šteta

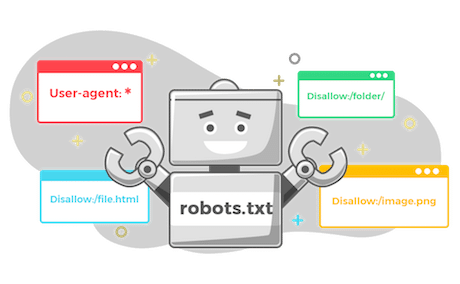

Dodatak File Manager pomaže administratorima u upravljanju datotekama na web lokacijama koje pokreću sustav za upravljanje sadržajem WordPress. Dodatak sadrži dodatni upravitelj datoteka poznat kao elFinder, biblioteka otvorenog koda koja pruža osnovnu funkcionalnost dodatka, zajedno s korisničkim sučeljem za njegovo korištenje. Ranjivost proizlazi iz načina na koji je dodatak implementirao elFinder.

"Srž problema započela je s dodatkom File Manager koji je preimenovao proširenje datoteka biblioteke elFinder connector.minimal.php.distu .php kako bi se mogao izravno izvršiti, iako datoteku konektora nije koristio sam File Manager", objasnio je Chamberland. "Takve biblioteke često uključuju primjere datoteka koje nisu namijenjene izravnom korištenju" kakve jesu "bez dodavanja kontrola pristupa, a ova datoteka nije imala izravnih ograničenja pristupa, što znači da toj datoteci može pristupiti bilo tko. Ova datoteka može se koristiti za pokretanje elFindera naredbu i priključen je na elFinderConnector.class.phpdatoteku."

Programeri File Managera dodijelili su istraživaču Villeu Korhonenu iz sigurnosne tvrtke Seravo otkrivanje i prvo prijavljivanje ranjivosti. Istraživači su rekli da su pronašli ranjivost kao dio svojih redovitih „WordPress održavanje servisa” zadataka, objavio svoj Writeup.

Što učiniti za sigurnost i kako spriječiti hakiranje wordpressa

Sal Aguilar, dobavljač koji postavlja i osigurava WordPress stranice, otvorio je Twitter kako bi upozorio na napade koje vidi.

Napisao je: "Ranjivost WP File Manager-a OZBILJNA je. Brzo se širi i vidim stotine web lokacija koje se zaražavaju. Zlonamjerni softver se prenosi u / wp-content / plugins / wp-file-manager / lib / files."

Sigurnosni nedostatak je u verzijama Upravitelja datoteka u rasponu od 6,0 do 6,8. Statistički podaci iz WordPressa pokazuju da je trenutno oko 52 posto instalacija ranjivo. Više od polovice 700 000 web stranica je ranjivo koje imaju instaliran upravitelja datoteka. Web stranice s bilo kojom od ovih verzija trebale bi se ažurirati na verziju 6.9 što je prije moguće. Hakiranje wordpressa ćete spriječiti jedino redovnim i pravovremenim ažuriranjem wordpressa i dodataka koje koristite.

Tvrtka NetBIT.hr je pravovremeno ažurirala sve web stranice koje je izradila i održava, stoga naši klijenti mogu mirno spavati.

13

lis 2023

U ovom okruženju digitalnog marketinga koji se brzo razvija, otkrio sam da je ključ uspjeha ostati informiran o promjenama koje slijede. Budući da optimizacija za tražilice (SEO) još uvijek drži titulu u podizanju online vidljivosti i pokretanju organskog prometa, uspon umjetne inteligencije (AI) postao je prekretnica u industriji.

13

lis 2023

Tehnički SEO je dobro izvedena strategija koja uzima u obzir različite signale rangiranja na stranici i izvan nje kako bi se vaša web stranica rangirala više u SERP-ovima. Svaka SEO taktika igra veliku ulogu u poboljšanju ranga vaše stranice osiguravajući da alati za indeksiranje weba mogu lako indeksirati i rangirati vašu web stranicu.

19

sij 2023

U 2022. tržište e-trgovine vrijedilo je više od 5 trilijuna dolara, a internetska prodaja brzo se povećala.